最近在一次给服务器配置SSL证书的时候一直密钥错误,起初以为是自己方法错了一直捣鼓很久都一样不成功提示密钥格式错误,自己装过无数的证书怎么可能方法会错呢。百思不得其解于是仔细核对密钥发现了蹊跷.....我的粘贴后的密钥居然和原密钥不一致,中间有一小段内容被替换了,不仔细检查根本发现不了。于是我想起了上个月转账BTC的时候也出现过一次复制BTC地址被替换的情况,因为本人自己每次复制BTC地址后粘贴要转账的时候都会反过来复制一次和原btc地址是不是一致才发现的,如果没有这样的习惯我应该早就上当了,但是当时也没注意以为是电脑BUG就忽略了。于是马上搜了一下还不止我一个人,在知乎上发现了好多人中招了:

复制这段代码:111111111111111eeeeeeeeeee555555555gggggggggggggggg

粘贴后会发现变成了另外一段类似被替换的代码,当然现在被替换的地址已经不是图片上地址了,是另外一个BTC地址了。显然是一个自启动的病毒在一直监控粘贴板,检测到类似btc的地址代码他就会自动替换成黑客的地址,但是这个病毒比较笨,不会判断复制字符的数量,这就导致了我复制那么一长串的密钥居然也能触发这个被替换,病毒应该只是替换虚拟币地址对于不玩币的人来说应该是很不容易会被发现。

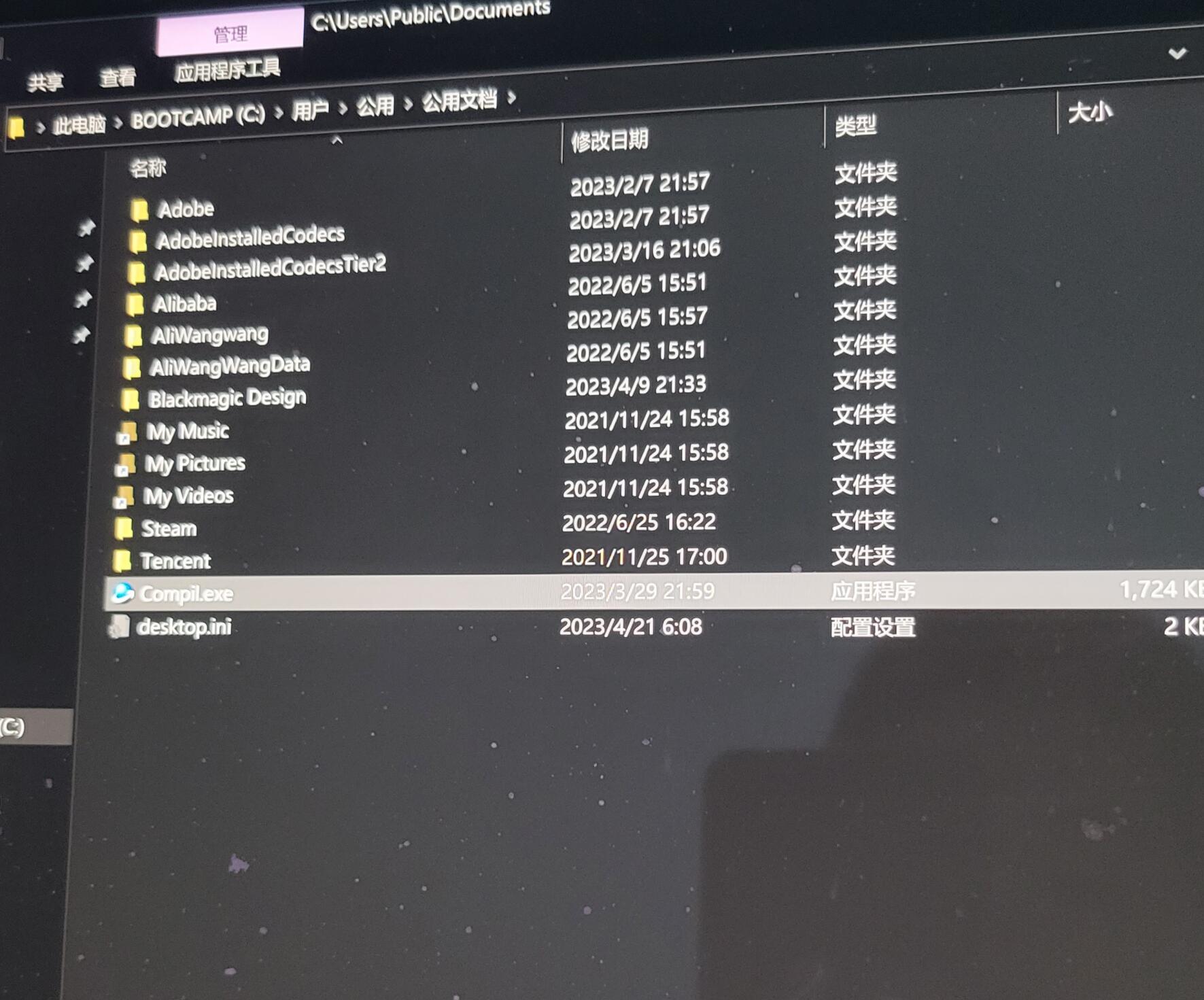

看了一圈似乎没有人找到是哪个病毒进程,我自己也在进程里面没有发现可疑的,网上都是说只能重装系统,但是我电脑东西太多不想重装。于是乎下载了好多年不用的360扫描了一下但也并没有发现病毒所在。但是我想到这种病毒一定是开机自启动进程,于是乎我在360里面扫描开机自启动进程中发现了一个可疑的进程,名字叫Compil.exe的进程,只用手机拍了张照片,如图:

病毒文件名叫Compil.exe,位置在:c盘>用户名>公用>公用文档里面,虽然360并没有检测出来,但看时间是4月份的创建的,最近一次转账BTC也是一个月前没有被替换,文件的创建时间也很吻合,直接打开没有反应,结束进程也无法删除提示需要权限。到这里大概率可以确定病毒就是它了。

由于不能直接删除于是乎找来u盘进入系统后给删掉了,再次开机,复制代码粘贴测试已经不会在被替换了,搞定。病毒由来大概率是下载一些破解程序或者补丁之类的产生的,我觉得大概率是上个月下载破解pr插件导致的。可能病毒不止一个名字,不一定是我这个,但是可以用一样的方法来排查。